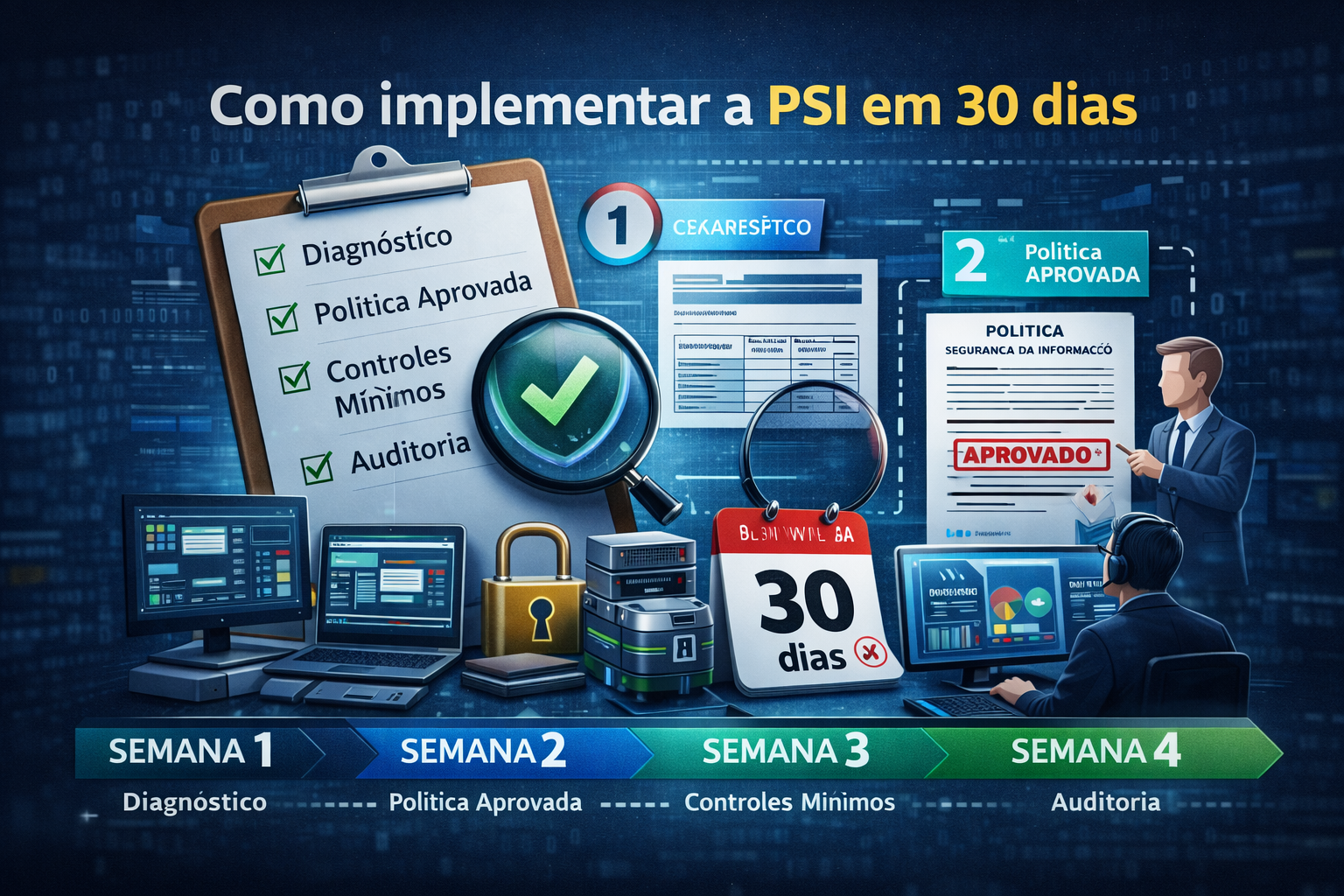

Semana 1 — “Fechar o escopo e parar sangramento”

-

Inventário mínimo: quem são os usuários, endpoints, sistemas críticos

-

MFA obrigatório nos acessos mais críticos (e-mail, VPN, admin)

-

Definir canal de incidentes + papéis (responsável, backup, escalonamento)

Semana 2 — “Política vira processo”

-

Adaptar o template e aprovar com diretoria

-

Publicar no canal oficial (intranet/SharePoint) + colher ciência (assinatura)

-

Treinar gestores e service desk: reset de senha e validação de identidade

Semana 3 — “Controles mínimos”

-

Patching com SLA (crítico primeiro)

-

Endpoint sob gestão central (antivírus/EDR, updates, baseline)

-

Política de backup + primeiro teste de restauração

Semana 4 — “Medição e auditoria”

-

KPIs simples e objetivos (ver abaixo)

-

Ajustar alertas mais barulhentos (reduzir alert fatigue)

-

Simular um incidente leve (phishing) e rodar o playbook

Como auditar se a PSI está funcionando (KPIs que mostram maturidade)

Escolha 6 e acompanhe mensalmente:

-

Cobertura de MFA (% de contas com MFA habilitado)

-

Patch compliance (% endpoints com updates em dia)

-

Sucesso em teste de restauração (backup que restaura, não só “que existe”)

-

Endpoints sob gestão (% inventariados no console)

-

Tempo de resposta (MTTA/MTTR simplificado)

-

Taxa de clique em phishing simulado (se você fizer awareness)

Se KPI não mexe, é sinal que a PSI está só “bonita no papel”.

Como a Infob pode acelerar isso (sem travar sua operação)

Se você quiser sair do Word e ir pra execução com governança, a Infob pode atuar em um pacote tipo “PSI + Controles Mínimos”:

-

Personalização da PSI para seu contexto (setor, LGPD, riscos reais)

-

Implementação de MFA e hardening de acessos

-

Baseline de endpoints (antivírus/EDR + políticas)

-

Patch/vulnerability cadence

-

Backup + teste de restauração

-

Playbooks de incidente e treinamento rápido do time

FAQ — Política de Segurança da Informação (PSI)

1) PSI é obrigatória por lei?

Depende do contexto regulatório, mas na prática a PSI é um controle básico de governança e ajuda a demonstrar diligência, inclusive em cenários LGPD e contratos B2B.

2) PSI substitui antivírus/EDR?

Não. PSI define regras e responsabilidades; antivírus/EDR são controles técnicos. Um sem o outro não fecha risco.

3) Qual a diferença entre PSI e procedimentos?

PSI é diretriz (o “o quê e por quê”). Procedimentos são o “como fazer” (ex.: reset de senha, resposta a incidentes).

4) Como evitar que a PSI vire um documento esquecido?

Três coisas: KPIs, auditoria recorrente e vincular PSI a processos (acesso, mudanças, incidentes).

5) O que é exceção e como lidar sem bagunçar tudo?

Exceção é quando um controle não pode ser aplicado. Deve ter: justificativa, prazo, responsável e controle compensatório.

6) PSI precisa falar de LGPD?

Se você trata dados pessoais, sim. Pelo menos classificação, acesso, retenção, descarte, auditoria e incidentes.

7) Com que frequência revisar a PSI?

No mínimo anual. Ideal: revisar após incidentes relevantes e mudanças grandes (sistemas, nuvem, fusões, novas unidades).