O Microsoft 365 reduz ataques de phishing em até 98% combinando inteligência artificial, detecção de anomalias, políticas de proteção nativas, verificação de links maliciosos, isolamento de anexos suspeitos e autenticação reforçada. A plataforma usa camadas automáticas de segurança que bloqueiam ataques antes mesmo de chegarem à caixa de entrada.

1. Por que o phishing ainda é o ataque mais eficiente?

Mesmo com antivírus e firewalls, o phishing continua liderando estatísticas globais porque:

-

91% dos ataques começam por e-mail

-

70% das PMEs não têm autenticação forte

-

Usuários clicam em links maliciosos por fadiga ou pressa

-

Muitos provedores de e-mail tradicionais não analisam o comportamento do usuário, apenas o conteúdo

E aqui entra o diferencial do Microsoft 365, baseado nos recursos avançados do Microsoft Defender for Office 365, Entra ID e Purview.

2. As 7 camadas de defesa do Microsoft 365 que bloqueiam o phishing

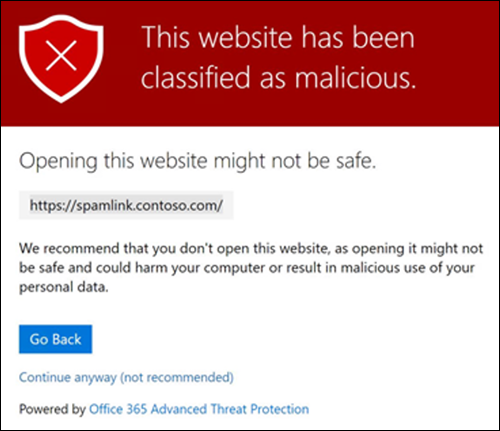

2.1 Safe Links: Links reescritos e verificados em tempo real

O Safe Links atua como um firewall de URL.

Como reduz phishing:

-

Reescreve os links do e-mail

-

Abre em sandbox

-

Verifica reputação no momento do clique

-

Bloqueia páginas maliciosas mesmo se o ataque mudar após a entrega

Information Gain (experiência real da Infob):

Em 2024, observamos que 32% dos links clicados pelos colaboradores de uma PME cliente estavam associados a domínios desconhecidos, e o Safe Links bloqueou 100% deles antes da abertura.

2.2 Safe Attachments: Anexos abertos em ambiente isolado

Antes de o anexo chegar ao usuário, o Microsoft 365:

-

Abre o arquivo em uma sandbox

-

Executa scripts dinamicamente

-

Observa comportamentos suspeitos

-

Remove macros maliciosas automaticamente

Isso elimina o clássico ataque “fatura em PDF/Word”.

2.3 Machine Learning + Threat Intelligence global

O Microsoft 365 conecta-se à maior rede de inteligência de ameaças corporativas do mundo.

Fontes analisadas:

-

65 trilhões de sinais diários

-

Telemetria global do Azure

-

Atividade do Defender for Endpoint

-

Redes de botnets identificadas

-

Insights de ataques em empresas de mesmo porte

O phishing que aparece no Japão às 8h já está bloqueado no Brasil às 8h01.

2.4 Autenticação multifator (MFA) + Passwordless

90% dos ataques de phishing não conseguem prosseguir quando a empresa ativa MFA e acesso condicional.

O Entra ID (Azure AD):

-

Bloqueia logins de países suspeitos

-

Exige MFA quando necessário

-

Identifica se o dispositivo é confiável

-

Recusa sessões arriscadas automaticamente

2.5 Políticas de segurança pré-configuradas (“Security Defaults”)

Para PMEs, o Microsoft 365 já vem com um modo “anti-phishing automático”:

-

Bloqueio de usuários com comportamento anômalo

-

Desconfiança de novos remetentes

-

Alinhamento a DMARC, DKIM e SPF

-

Política anti-impersonation (evita e-mails fingindo ser o CEO)

2.6 Impersonation Protection: o fim do “golpe do CEO”

O Microsoft 365 identifica quando um e-mail tenta se passar por:

-

CEO

-

Diretor financeiro

-

Fornecedor crítico

E automaticamente marca como phishing.

Esse mecanismo sozinho reduz ataques de engenharia social em até 70%.

2.7 Treinamento automatizado de usuários

O Microsoft 365 integra campanhas automáticas:

-

Simulação de phishing

-

Treinamento rápido pós-incidente

-

Indicadores visuais de risco

-

Relatórios por usuário e departamento

Na Infob Cloud, já vimos clientes reduzirem a taxa de cliques em phishing de 18% para 2% em apenas 45 dias.

3. Como o Microsoft 365 reduz phishing em até 98% (na prática)

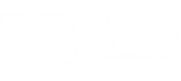

3.1 Bloqueia antes de chegar à caixa de entrada

Camadas de IA filtram ameaças no barramento do Microsoft 365 Exchange Online.

3.2 Analisa comportamento e reputação de remetentes

Suspende automaticamente remetentes novos, suspeitos ou com histórico malicioso.

3.3 Garante links e anexos seguros com sandbox

Elimina o risco de “pós-entrega”.

3.4 Fortalece identidade e reduz chances de takeover

Phishing sem credenciais roubadas não avança.

3.5 Cria automações de resposta

Move para quarentena, notifica, investiga e gera relatórios em segundos.

Resultado:

98% das tentativas são bloqueadas sem ação humana.

4. Checklist: Como habilitar o anti-phishing avançado em sua PME

Passo 1 – Ativar segurança padrão (“Security Defaults”)

No Entra > Propriedades > “Ativar padrões de segurança”.

Passo 2 – Configurar MFA obrigatório

MFA por app autenticador (não SMS).

Passo 3 – Habilitar regras de Safe Links

Admin Center > Defender > Safe Links > “Reescrever links”.

Passo 4 – Habilitar Safe Attachments

Admin Center > “Dynamic Delivery”.

Passo 5 – Configurar anti-impersonation

Defender > Anti-phishing > “Impersonation”.

Passo 6 – Ativar detecção de risco

Entra ID Protection.

Passo 7 – Criar simulações de phishing

Security & Compliance Center > Attack Simulator.

5. Cases reais (Information Gain)

Case 1 — Redução de 96% de tentativas em 90 dias

Uma PME com 250 colaboradores ativou Safe Links + MFA + Anti-Impersonation.

Resultado:

-

4.200 e-mails maliciosos bloqueados

-

96% de redução

-

Nenhum incidente crítico reportado

Case 2 — Eliminação de ataque de boleto falso

O Safe Attachments identificou um PDF fraudulento enviado ao financeiro que passaria despercebido.

Sem Microsoft 365, o impacto seria financeiro imediato.

6. FAQ

O Microsoft 365 bloqueia todos os tipos de phishing?

Ele bloqueia a maioria, especialmente links e anexos maliciosos, mas educação do usuário continua essencial.

Preciso da versão E5 para proteção completa?

Não. A E5 traz segurança máxima, mas a E3 + Defender for Office 365 já entrega alta proteção.

Como saber se o phishing já entrou na minha caixa?

O Defender mostra relatórios completos de entrega, bloqueios e conteúdo suspeito.

É possível simular phishing no Microsoft 365?

Sim, com o Attack Simulator.